CyberRatings.org i NSS Labs

7 kwi

CyberRatings.org i NSS Labs ogłaszają wyniki testów zapór sieciowych dla przedsiębiorstw w 2025 r.

Kluczowe wnioski

Atakujący omijają zabezpieczenia: Podczas gdy średni wskaźnik blokowania exploitów i złośliwego oprogramowania przekroczył 96%, trzech szeroko wdrożonych dostawców nie przeszło krytycznych testów obejścia zabezpieczeń, co znacznie zmniejszyło ich skuteczność. Tylko trzy z siedmiu produktów uzyskały rekomendację.

Luki w zabezpieczeniach związane z omijaniem zabezpieczeń: Powszechne metody omijania zabezpieczeń w warstwie transportowej i sieciowej, techniki, które można zastosować do niemal każdego ataku, ominęły niektóre z najpopularniejszych zapór sieciowych na świecie.

Zagrożenia szyfrowane: Ponad 95% globalnego ruchu internetowego jest szyfrowane. Wykrywanie ataków ukrytych w sesjach TLS/SSL pozostaje kluczowym czynnikiem różnicującym; niektóre produkty wykazały znaczny spadek wydajności podczas inspekcji szyfrowanego ruchu.

Dokładność ma znaczenie

Zbuduj z nami nowoczesną stronę internetową

Sprawdź nasze innowacyjne usługi technologiczne, które pomogą Twojej firmie osiągnąć sukces w dynamicznym świecie biznesu.

Przeglądaj inne artykuły

25 lut

25 lut

Jak skutecznie rozwijać oprogramowanie w dynamicznym środowisku technologicznym

W dzisiejszym dynamicznym środowisku technologicznym rozwój oprogramowania wymaga zwinności i innowacyjnego podejścia. W książce „Jak skutecznie rozwijać oprogramowanie w dynamicznym środowisku technologicznym” poznasz kluczowe strategie, które pozwolą Twojemu zespołowi lepiej dostosowywać się do zmieniających się wymagań rynku. Dowiedz się, jak integrować nowoczesne metodyki, takie jak Agile i DevOps, oraz jak wykorzystać narzędzia automatyzacji, aby zwiększyć wydajność i jakość dostarczania oprogramowania. Przygotuj się na przyszłość, stosując odpowiednie techniki, które pomogą Twojej firmie utrzymać konkurencyjność.

24 kwi

24 kwi

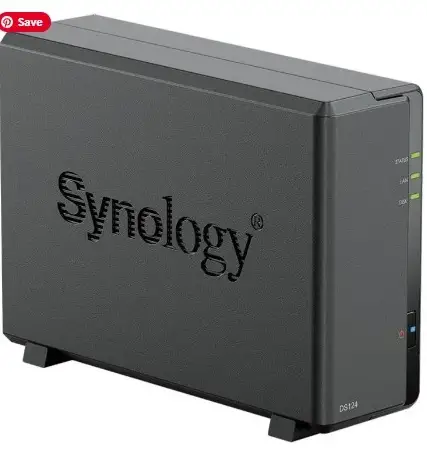

Jak tworzyć kopię zapasową

For larger amounts of data and regular backups, it's best to use dedicated software. Windows 10/11 users can try the system's built-in features. Many applications are also available online, from simple to very advanced, free or for a small fee. One advantage may be encryption, which protects against unauthorized access. When it comes to data backup, the 3-2-1 Rule is a recommended practice. It's best to have three backup copies, two of which are stored on different media (including the cloud), and one kept offline in a separate location.

23 mar

23 mar

CISA i Cyber Security

Certyfikat CISA (Certified Information Systems Auditor) to prestiżowe, międzynarodowe poświadczenie kompetencji w audycie, kontroli i bezpieczeństwie systemów informatycznych, wydawane przez ISACA. Certyfikacja potwierdza umiejętność oceny podatności na ataki, cyberbezpieczeństwa i zgodności z regulacjami, co czyni ją jedną z najlepiej opłacanych w branży IT