CISA i Cyber Security

23 mar

Do kogo skierowane jest szkolenie

- Audytorzy zewnętrzni i wewnętrzni IT

- Administratorzy i oficerowie bezpieczeństwa informatycznego

- Administratorzy sieci i systemów informatycznych

- Dyrektorzy, menedżerowie, specjaliści i konsultanci odpowiedzialni za ład korporacyjny, ryzyko i zgodność (Governance, Risk, Compliance)

- Dyrektorzy, menedżerowie, specjaliści i konsultanci ds. audytu IT

- Dyrektorzy i kadra kierownicza departamentów IT i departamentów bezpieczeństwa

- Osoby zainteresowane tematyką bezpieczeństwa i audytu IT, chcące podnieść swoje kwalifikacje i zostać Certified Information Systems Auditor (CISA).

Zbuduj z nami nowoczesną stronę internetową

Sprawdź nasze innowacyjne usługi technologiczne, które pomogą Twojej firmie osiągnąć sukces w dynamicznym świecie biznesu.

Przeglądaj inne artykuły

25 lut

25 lut

Jak skutecznie rozwijać oprogramowanie w dynamicznym środowisku technologicznym

W dzisiejszym dynamicznym środowisku technologicznym rozwój oprogramowania wymaga zwinności i innowacyjnego podejścia. W książce „Jak skutecznie rozwijać oprogramowanie w dynamicznym środowisku technologicznym” poznasz kluczowe strategie, które pozwolą Twojemu zespołowi lepiej dostosowywać się do zmieniających się wymagań rynku. Dowiedz się, jak integrować nowoczesne metodyki, takie jak Agile i DevOps, oraz jak wykorzystać narzędzia automatyzacji, aby zwiększyć wydajność i jakość dostarczania oprogramowania. Przygotuj się na przyszłość, stosując odpowiednie techniki, które pomogą Twojej firmie utrzymać konkurencyjność.

24 kwi

24 kwi

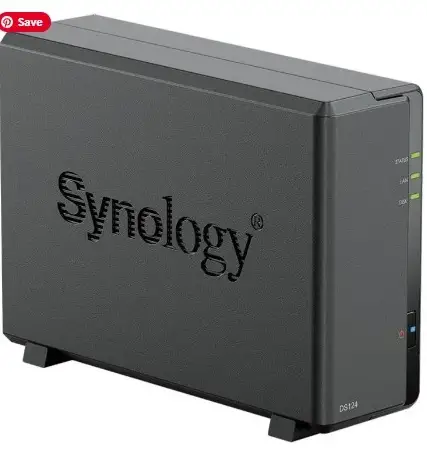

Jak tworzyć kopię zapasową

For larger amounts of data and regular backups, it's best to use dedicated software. Windows 10/11 users can try the system's built-in features. Many applications are also available online, from simple to very advanced, free or for a small fee. One advantage may be encryption, which protects against unauthorized access. When it comes to data backup, the 3-2-1 Rule is a recommended practice. It's best to have three backup copies, two of which are stored on different media (including the cloud), and one kept offline in a separate location.

7 kwi

7 kwi

CyberRatings.org i NSS Labs

Dowiedz się, jak nowoczesne narzędzia i metody mogą zrewolucjonizować proces realizacji projektów IT w Twojej firmie.